Effectieve beveiligingsmethoden voor bedrijven: stappenplan

TL;DR:

- Veel MKB-bedrijven onderschatten de urgentie van cybersecurity.

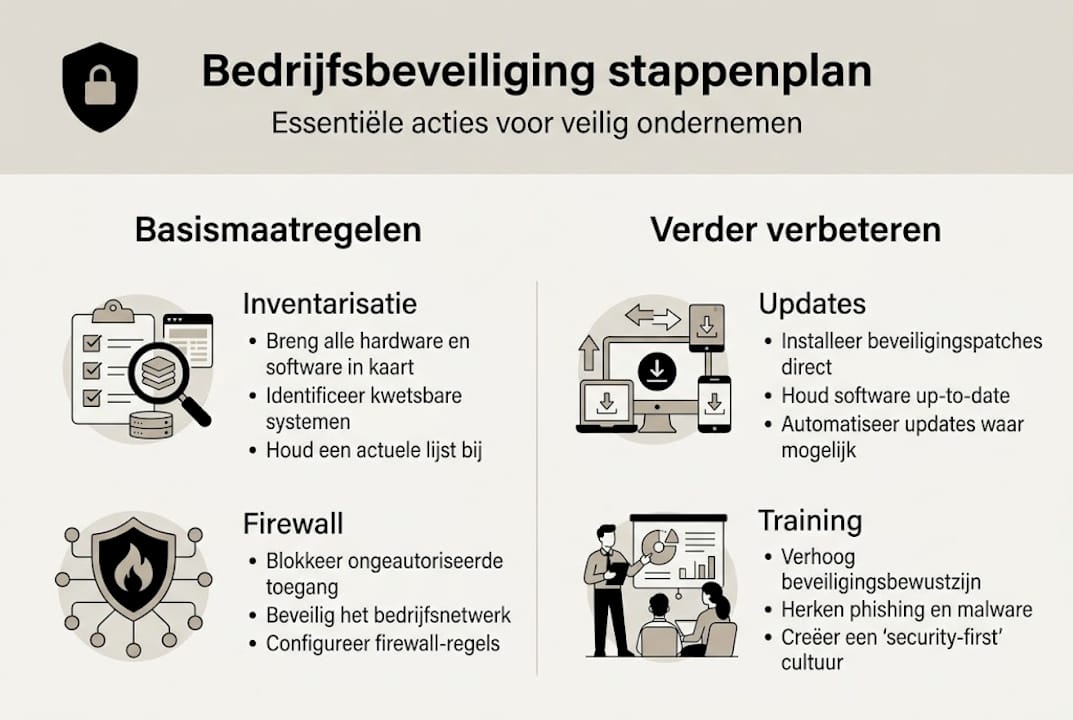

- Een goede beveiliging begint met inventarisatie en basis tools zoals firewalls en back-ups.

- Regelmatige controles en een positieve beveiligingscultuur zijn essentieel voor effectieve bescherming.

Één moment van onoplettendheid is genoeg: een medewerker klikt op een verkeerde link, en ineens liggen uw systemen stil. Voor kleine en middelgrote bedrijven is zo’n incident geen abstracte dreiging maar een reëel risico met directe financiële gevolgen. Toch behandelen veel MKB-ondernemers beveiliging als bijzaak, iets dat later wel geregeld wordt. Dit artikel laat zien waarom dat een gevaarlijke misvatting is en wat u er concreet aan doet. U leert welke tools en stappen nodig zijn, welke fouten u vermijdt, en hoe u controleert of uw beveiliging echt werkt. Geen theorie, maar een praktisch stappenplan dat u vandaag nog kunt toepassen.

Inhoudsopgave

- Wat hebt u nodig voor een goede beveiliging?

- Stap-voor-stap: zo voert u beveiligingsmaatregelen door

- Veelgemaakte fouten en hoe ze te voorkomen

- Verificatie: hoe weet u dat uw beveiliging werkt?

- Wat experts vaak vergeten te zeggen over bedrijfsbeveiliging

- Betrouwbare hulp bij bedrijfsbeveiliging

- Veelgestelde vragen

Belangrijkste Inzichten

| Punt | Details |

|---|---|

| Goede voorbereiding | Inventariseer systemen, gebruik basisbeveiliging en werk met een actuele checklist. |

| Stapsgewijze uitvoering | Volg een helder plan voor rechtenbeheer, MFA, back-ups, en updates. |

| Vermijd valkuilen | Test back-ups regelmatig en train medewerkers in alertheid voor digitale dreigingen. |

| Actieve controle | Monitor uw beveiligingsmaatregelen en evalueer periodiek met een objectieve checklist. |

Wat hebt u nodig voor een goede beveiliging?

Nadat u begrijpt waarom beveiliging urgent is, is de volgende stap bepalen wat uw basisbehoeften zijn. Veel ondernemers denken dat één antivirusprogramma voldoende is. Dat klopt niet. Goede bedrijfsbeveiliging begint met een helder overzicht van alles wat u wilt beschermen: welke apparaten zijn er, welke software draait erop, en wie heeft toegang tot welke systemen?

Begin met een grondige inventarisatie. Schrijf op welke computers, laptops, servers en mobiele apparaten aan uw netwerk gekoppeld zijn. Noteer ook welke softwarelicenties actief zijn en wie welke rechten heeft. Dit klinkt simpel, maar veel bedrijven ontdekken bij deze stap al onbeheerde apparaten of vergeten accounts van vertrokken medewerkers.

De minimale beveiligingstoolset voor MKB

Hieronder ziet u welke basistools elke MKB-organisatie nodig heeft en wat ze doen:

| Tool | Functie | Prioriteit |

|---|---|---|

| Firewall | Blokkeert ongewenst inkomend en uitgaand verkeer | Hoog |

| Antivirus/EDR | Detecteert en verwijdert schadelijke software | Hoog |

| Back-upsoftware | Maakt automatische kopieën van uw data | Hoog |

| Wachtwoordmanager | Beheert sterke, unieke wachtwoorden | Middel |

| VPN | Versleutelt verbindingen voor thuiswerkers | Middel |

| Netwerkmonitor | Detecteert verdacht verkeer in uw netwerk | Middel |

Met deze tools legt u een stevig fundament. Maar tools alleen zijn niet genoeg. De manier waarop u ze configureert en onderhoudt, bepaalt hun effectiviteit.

Een punt dat ondernemers vaak over het hoofd zien: netwerksegmentatie. Dit betekent dat u uw netwerk opdeelt in aparte zones, zodat een aanval in één deel niet automatisch toegang geeft tot de rest. Uw kantoornetwerk en uw gastenwifi zijn dan gescheiden werelden. Veilige back-up oplossingen en netwerksegmentatie vormen de basis van elke bedrijfsbeveiliging en beschermen u ook als een aanvaller al binnen is.

Wat moet op uw voorbereidingschecklist staan?

- Volledige lijst van alle apparaten en gebruikers

- Actuele softwarevergunningen en versienummers

- Overzicht van wie toegang heeft tot welke systemen

- Documentatie van uw netwerkinrichting

- Automatische updateschema’s voor alle systemen

- Geteste back-upstrategie met offsite kopie

Regelmatig updaten is misschien wel de goedkoopste beveiligingsmaatregel die bestaat. De meeste succesvolle aanvallen maken gebruik van bekende beveiligingslekken in verouderde software. Een update sluit die deur. Voor workflow optimalisatie voor MKB geldt hetzelfde principe: kleine aanpassingen in processen leveren grote winst op.

Pro-tip: Gebruik een eenvoudige spreadsheet als inventarisatielijst en update die elk kwartaal. Plan dit als vaste taak in uw agenda, zodat het niet vergeten wordt. Bekijk ook de IT-advies checklist voor MKB voor een kant-en-klaar overzicht van wat u nodig hebt.

Stap-voor-stap: zo voert u beveiligingsmaatregelen door

Met de benodigde middelen paraat, volgt nu de daadwerkelijke uitvoering van beveiligingsmaatregelen. Weten wat u nodig hebt is één ding; het correct instellen is een tweede. Hieronder vindt u de concrete stappen in de juiste volgorde.

- Gebruikersrechten instellen. Geef medewerkers alleen toegang tot systemen en bestanden die ze nodig hebben voor hun werk. Dit heet het principe van minste privileges. Een medewerker op de administratie hoeft geen toegang te hebben tot productieservers.

- Firewall activeren en configureren. Zorg dat uw firewall op elk apparaat én op netwerkniveau actief is. Controleer de regels en sluit alle poorten die u niet gebruikt.

- Back-ups automatiseren. Stel automatische back-ups in die dagelijks draaien, bij voorkeur naar een locatie buiten uw kantoor of naar de cloud. Test of de hersteloptie werkt voordat u erop vertrouwt.

- Meerfactorauthenticatie invoeren. Meerfactorauthenticatie en netwerkmonitoring zijn bewezen effectieve stappen voor MKB. Dit betekent dat inloggen naast een wachtwoord ook een tweede verificatie vereist, zoals een code op uw telefoon.

- Updates plannen. Stel automatische updates in voor besturingssystemen en applicaties. Kies een vast moment, bijvoorbeeld zondagnacht, zodat werkuren niet verstoord worden.

- Netwerkmonitoring instellen. Gebruik een basismonitoringtool die u waarschuwt bij verdacht gedrag, zoals ongebruikelijke inlogpogingen of grote dataoverdrachten buiten werktijd.

“De grootste beveiligingsfout die bedrijven maken, is denken dat instellen en vergeten voldoende is. Beveiliging is een doorlopend proces, geen eenmalige actie.”

Een veelgemaakte valkuil bij kleine teams: iedereen is verantwoordelijk, dus niemand is het echt. Wijs één persoon aan als verantwoordelijke voor beveiliging, ook als dat een ondernemer zonder diepgaande IT-kennis is. Die persoon controleert de checklist, signaleert problemen en schakelt indien nodig externe hulp in.

Pro-tip: Begin met meerfactorauthenticatie voor e-mail en financiële applicaties. Dat zijn de meest aangevallen systemen. Uitbreiden naar andere systemen kan daarna stap voor stap. Een goed ingericht veilig bedrijfsnetwerk legt de technische basis voor al deze maatregelen.

Voor teams zonder eigen IT-afdeling is het verstandig om beveiligingsinstellingen te laten controleren door een externe specialist. Niet als permanente afhankelijkheid, maar als periodieke check om zeker te zijn dat alles nog klopt.

Veelgemaakte fouten en hoe ze te voorkomen

Zelfs als u de stappen volgt, zijn er bekende valkuilen die elk MKB moet vermijden. Soms zit de zwakste schakel niet in uw software maar in gewoontes en aannames die al jaren onbewust sluipen in uw organisatie.

De meest voorkomende beveiligingsfouten:

- Geen wachtwoordbeleid handhaven. Medewerkers gebruiken eenvoudige of hergebruikte wachtwoorden. Zonder beleid en een wachtwoordmanager blijft dit een open deur.

- Back-ups niet testen. Het aanmaken van back-ups is niet hetzelfde als back-ups die werken. 43% van de MKB’s verliest gegevens bij storingen doordat back-ups nooit zijn getest.

- Open of slecht beveiligde wifi. Een gastnetwerk zonder wachtwoord of een te zwak wifi-wachtwoord biedt aanvallers een directe ingang.

- Ongetrainde medewerkers. Mensen die phishingmails niet herkennen, vormen een groter risico dan verouderde software. Eén klik kan genoeg zijn.

- Verouderde software negeren. Updates uitstellen omdat het ongelegen komt, is een risico dat bedrijven structureel kwetsbaar maakt.

- Geen incidentplan. Als er iets misgaat, weet niemand wat te doen. Kostbare minuten gaan verloren aan verwarring.

“Een beveiligingsincident is niet de vraag of het gebeurt, maar wanneer. Bedrijven die dit begrijpen, hebben een plan klaar liggen voordat ze het nodig hebben.”

Signalen dat uw beveiliging aandacht nodig heeft, zijn onder andere: trage systemen zonder duidelijke oorzaak, onverwachte pop-ups of foutmeldingen, en medewerkers die melden dat ze vreemde e-mails ontvangen. Negeer deze signalen niet. Ze zijn zelden toeval.

Een bijzonder onderschat risico is de menselijke factor. Medewerkers die niet weten hoe ze phishing voorkomen zijn onbewust uw zwakste schakel. Een nep-e-mail die eruitziet als een bericht van uw bank of een leverancier, is voor een ongetraind oog nauwelijks te onderscheiden van een echte. Bewustwordingstraining hoeft niet duur of tijdrovend te zijn: een maandelijkse oefening van vijftien minuten al maakt een merkbaar verschil.

Correctieve acties zijn eenvoudiger dan u denkt. Stel een wachtwoordbeleid in, test uw back-ups maandelijks, en plan twee keer per jaar een bewustwordingssessie met uw team. Dat zijn concrete, haalbare stappen die uw risico significant verlagen.

Verificatie: hoe weet u dat uw beveiliging werkt?

Na het implementeren en vermijden van fouten, rest de vraag: werkt uw beveiliging nu echt en hoe blijft dat zo? Beveiliging instellen en daarna niet meer controleren is als een brandblussysteem installeren zonder ooit te checken of de sprinklers nog werken.

Monitoringtools vergeleken

| Type monitoring | Wat het doet | Geschikt voor |

|---|---|---|

| Basismonitoring | Controleert uptime en basale netwerktoegang | Kleine teams, weinig budget |

| SIEM-systeem | Analyseert logbestanden en detecteert afwijkingen | Middelgrote bedrijven |

| Externe beveiligingsscan | Onafhankelijke beoordeling van kwetsbaarheden | Elk bedrijf, periodiek |

| Penetratietest | Gesimuleerde aanval om zwakten te vinden | Bedrijven met gevoelige data |

Voor de meeste MKB-bedrijven is basismonitoring gecombineerd met een periodieke externe scan het meest praktisch. U hoeft geen groot budget vrij te maken om goed beveiligd te zijn.

Verificatiestappen die u minimaal per kwartaal doorloopt:

- Controleer of alle updates zijn uitgevoerd op alle apparaten.

- Test de herstelfunctie van uw back-up door een bestand terug te zetten.

- Loop de gebruikerslijst door en verwijder accounts van vertrokken medewerkers.

- Controleer uw firewallregels en sluit ongebruikte poorten.

- Bekijk de logbestanden van uw antivirussoftware op verdachte meldingen.

Regelmatig controleren met een IT-checklist verhoogt de weerbaarheid tegen dreigingen significant. Dit is geen mening maar een bewezen effect: bedrijven die structureel controleren, herstellen sneller en lijden minder schade bij incidenten.

Wijs intern één verantwoordelijke aan voor de kwartaalcontrole. Dat hoeft geen IT-specialist te zijn, zolang die persoon een duidelijke checklist heeft en weet wanneer externe hulp nodig is. Voor betrouwbare IT-oplossingen die passen bij uw organisatiegrootte, is het verstandig ook externe expertise te raadplegen.

Een externe scan of audit is zinvol als u gevoelige klantgegevens beheert, na een uitbreiding van uw netwerk, of als u vermoedt dat er iets niet klopt. Een onafhankelijke blik ziet wat u zelf niet meer ziet.

Pro-tip: Maak van uw kwartaalcontrole een vast agendapunt en koppel het aan een bestaand moment, zoals uw kwartaalevaluatie. Zo vergeet u het niet en bouwt u een betrouwbaar ritme op.

Wat experts vaak vergeten te zeggen over bedrijfsbeveiliging

U weet nu hoe u uw beveiliging structureert, maar de praktijk vraagt om meer dan alleen techniek. Na meer dan 25 jaar werken met MKB-ondernemers zien we keer op keer hetzelfde patroon: bedrijven die technisch alles goed op orde hebben, maar toch kwetsbaar zijn. De reden? Cultuur.

Beveiliging is geen IT-kwestie alleen. Het is een gedragskwestie. Als medewerkers beveiligingsregels omzeilen omdat ze het omslachtig vinden, helpt de beste firewall niet. Als incidenten intern worden verzwegen uit angst voor sancties, ontdekt u problemen te laat. Openheid over fouten en bijna-missers is effectiever dan een cultuur van perfectie.

Wat werkt: korte, frequente bewustwordingsmomenten in plaats van één grote jaarlijkse training. Een vijfminutenbespreking over een recent phishingbericht in uw sector werkt beter dan een dag cursus die medewerkers als verplicht nummer zien. Veilig werken op afstand vereist precies deze aanpak: structurele aandacht in plaats van eenmalige instructies.

Kleine operationele aanpassingen leveren bovendien meer op dan grote IT-projecten. Een duidelijk beleid over welke bestanden via privéapparaten mogen worden geopend, of een simpele afspraak dat verdachte e-mails altijd gemeld worden, zijn makkelijk door te voeren en hebben direct effect. U hoeft geen groot bedrijf te zijn om professioneel beveiligd te zijn. U moet alleen consequent zijn.

Betrouwbare hulp bij bedrijfsbeveiliging

Beveiliging structureel aanpakken vraagt om tijd, kennis en regelmaat. Niet elk MKB-bedrijf heeft die drie elementen intern beschikbaar, en dat is begrijpelijk.

Bij Van Rosmalen Automatisering helpen we MKB-ondernemers al meer dan 25 jaar met het inrichten, controleren en verbeteren van hun IT-beveiliging. Geen ticketingsystemen, geen wachtrijen, maar direct contact met een specialist die uw bedrijf kent. Of u nu wilt beginnen met een vrijblijvende check-up of direct aan de slag wilt met onze IT-diensten, wij denken met u mee. Als u te maken heeft gehad met een aanval, biedt ons ransomware stappenplan direct houvast. Neem contact op en ontdek hoe eenvoudig een veiligere IT-omgeving te realiseren is.

Veelgestelde vragen

Wat is de eerste stap voor betere bedrijfsbeveiliging?

Inventariseer uw systemen en zorg voor een actuele back-up en firewall. Een goede back-up en firewall vormen de onmisbare basis voor MKB-beveiliging, voordat u verdere maatregelen neemt.

Hoe vaak moet ik mijn beveiliging controleren?

Minimaal één keer per kwartaal met een checklist en periodieke IT-scan. Regelmatig testen met een checklist verhoogt uw bescherming structureel en voorkomt dat zwaktes onopgemerkt blijven.

Waarom zijn kleine bedrijven ook doelwit van cybercriminelen?

Kleine bedrijven zijn vaak minder goed beveiligd dan grote organisaties en vormen daardoor een makkelijkere prooi. Aanvallers kiezen voor de weg van de minste weerstand, en dat is zelden een groot bedrijf met een eigen IT-afdeling.

Wat doe ik bij een cyberincident?

Volg direct een stappenplan: isoleer het getroffen systeem, waarschuw uw IT-partner en herstel uw back-ups. Direct handelen en een goed back-upbeleid beperken de schade bij incidenten aanzienlijk.